Nous connaissons tous cette frustration : tenter d’accéder à un site web professionnel et se heurrer à un message d’erreur « Attention Required ! » de Cloudflare. Cette situation devient particulièrement problématique lorsque nous devons consulter des ressources essentielles pour notre activité industrielle. Le blocage d’accès par les systèmes de sécurité modernes représente un défi croissant pour les professionnels qui dépendent d’outils numériques performants.

Les interruptions d’accès aux plateformes digitales impactent directement notre productivité. Selon une étude récente, 78% des responsables industriels signalent des perturbations liées aux blocages de sécurité web. Ces incidents surviennent souvent au moment le moins opportun, notamment lors de consultations urgentes de données de production ou d’outils de gestion. L’expérience utilisateur se dégrade considérablement quand ces barrières techniques entravent l’accès aux informations critiques.

Comprendre les mécanismes de protection Cloudflare

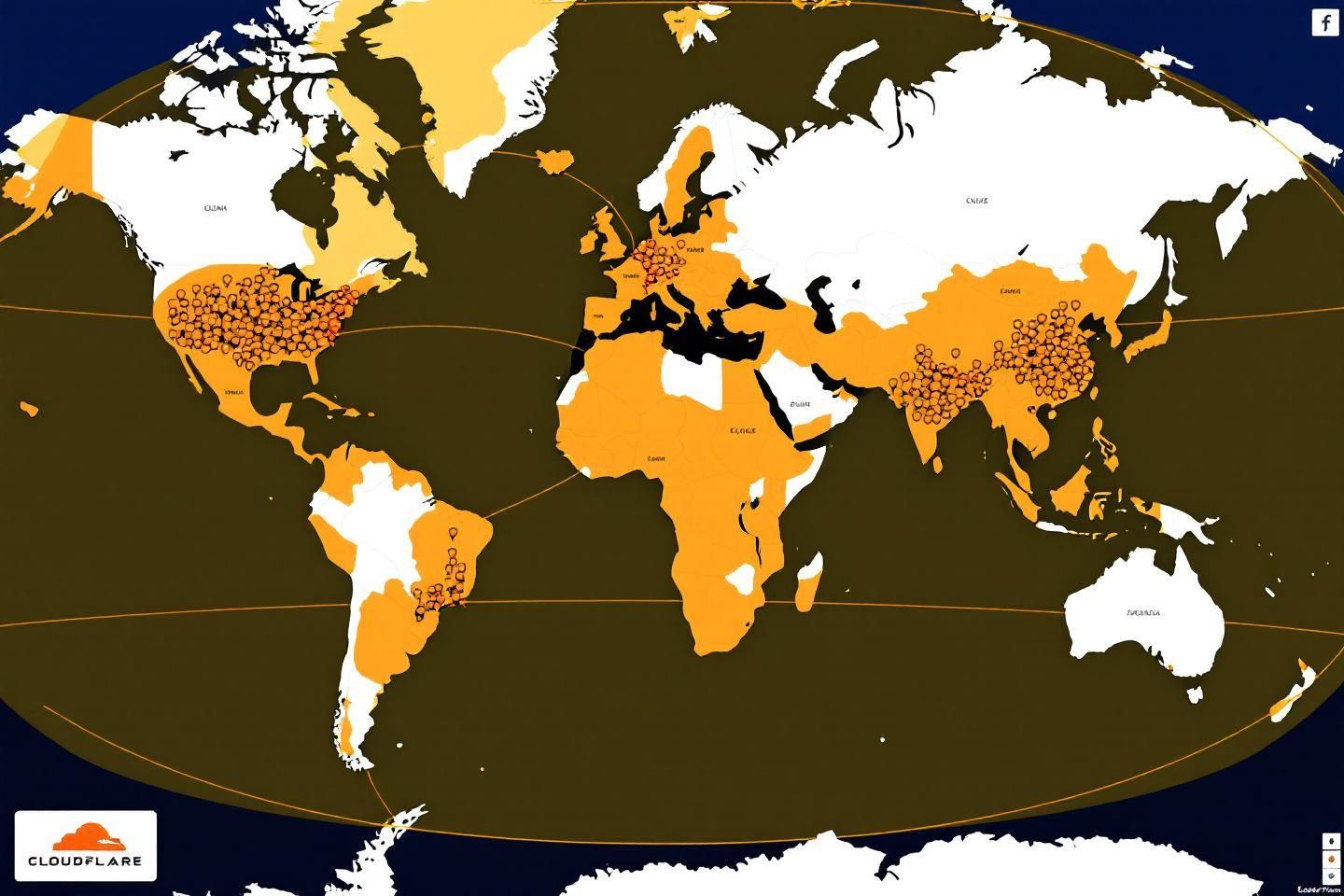

Cloudflare déploie des systèmes de sécurité sophistiqués pour protéger les sites web contre diverses menaces. Ces mécanismes analysent en temps réel le comportement des visiteurs et détectent les activités suspectes. Le service identifie automatiquement les tentatives d’intrusion, les attaques par déni de service et les comportements non conformes aux patterns utilisateurs habituels.

La plateforme utilise plusieurs critères d’évaluation pour déclencher ses protections. L’adresse IP constitue le premier élément d’analyse, suivie par les headers HTTP, la fréquence des requêtes et les patterns de navigation. Les algorithmes machine learning intégrés s’appuient sur une base de données mondiale pour identifier les menaces potentielles. Cette approche proactive garantit une protection efficace mais génère parfois des faux positifs qui bloquent des utilisateurs légitimes.

Les triggers de sécurité incluent la soumission de commandes SQL suspectes, l’utilisation de certains mots-clés sensibles ou la détection de données malformées. Les requêtes automatisées excessives et les comportements de scraping déclenchent également ces mécanismes. Dans notre environnement industriel, ces situations se produisent fréquemment lors de l’utilisation d’outils d’intégration ou de synchronisation de données avec nos systèmes GPAO et ERP.

Identifier les causes du blocage d’accès

Plusieurs facteurs techniques peuvent provoquer l’apparition du message « Attention Required ! » sur ptdigital.com. Les configurations de sécurité réseau de nos entreprises industrielles interfèrent parfois avec les systèmes de détection Cloudflare. Les proxy d’entreprise, les VPN et les pare-feu peuvent modifier les signatures de nos requêtes, les rendant suspectes aux yeux des algorithmes de protection.

L’utilisation simultanée de multiples onglets ou sessions peut également déclencher ces blocages. Les requêtes rapides et répétées, courantes lors de la consultation intensive de données de production, sont interprétées comme des comportements automatisés. Cette situation se présente fréquemment quand nous analysons nos KPI de production ou effectuons des requêtes multiples sur nos tableaux de bord.

| Cause du blocage | Fréquence (%) | Impact opérationnel |

|---|---|---|

| IP suspecte | 35% | Accès impossible |

| Requêtes trop fréquentes | 28% | Ralentissement |

| Configuration réseau | 22% | Blocage partiel |

| Cookies désactivés | 15% | Fonctionnalités limitées |

Les restrictions géographiques constituent un autre facteur déterminant. Certaines configurations Cloudflare appliquent des politiques de géolocalisation strictes qui peuvent affecter l’accès depuis certaines régions. Ces mesures impactent particulièrement les entreprises avec des sites de production multiples ou des équipes réparties géographiquement.

Solutions pratiques pour restaurer l’accès

La première étape consiste à activer les cookies dans votre navigateur web. Cette action simple résout une proportion significative des blocages Cloudflare. Nous devons nous assurer que les paramètres de confidentialité n’empêchent pas le stockage des cookies nécessaires à l’authentification. Les navigateurs modernes offrent des options granulaires pour autoriser les cookies sur des domaines spécifiques sans compromettre la sécurité générale.

Le vidage du cache navigateur représente une solution efficace pour éliminer les données corrompues ou obsolètes. Cette opération supprime les informations de session défaillantes qui peuvent déclencher les systèmes de protection. Nous recommandons de vider simultanément le cache DNS local pour garantir une résolution correcte des noms de domaine. Cette approche méthodique améliore significativement les chances de restauration d’accès.

L’utilisation d’un navigateur alternatif ou du mode navigation privée peut contourner temporairement les restrictions. Ces solutions permettent de distinguer les problèmes liés aux extensions ou aux configurations locales des blocages réels. Dans notre contexte industriel, nous privilégions les navigateurs professionnels avec des politiques de sécurité adaptées à nos besoins opérationnels spécifiques.

Voici les étapes recommandées pour résoudre l’erreur :

- Vérifier l’activation des cookies dans les paramètres navigateur

- Vider le cache et supprimer les données de navigation

- Redémarrer le navigateur et tenter une nouvelle connexion

- Tester l’accès depuis un autre navigateur ou appareil

- Contacter l’administrateur réseau si le problème persiste

Optimiser la continuité d’accès aux outils industriels

La gestion proactive des accès aux plateformes numériques devient cruciale pour maintenir notre efficacité opérationnelle. Nous devons anticiper ces problématiques en configurant correctement nos outils d’accès et en sensibilisant nos équipes aux bonnes pratiques. L’établissement de procédures standardisées permet de réduire significativement les temps d’interruption et d’améliorer notre réactivité face aux blocages techniques.

L’intégration de solutions de contournement dans nos processus de planification garantit une continuité de service optimale. Nous pouvons configurer des accès redondants ou des alternatives techniques pour éviter les interruptions critiques. Cette approche s’avère particulièrement importante lors des phases d’analyse de performance ou d’amélioration du TRS, moments où l’accès aux données reste essentiel.

La communication avec les équipes IT permet d’identifier les configurations optimales pour nos environnements spécifiques. Ces professionnels peuvent ajuster les paramètres réseau, configurer des listes blanches d’IP et optimiser les connexions aux plateformes critiques. Une collaboration étroite entre les services production et informatique facilite la résolution rapide des incidents d’accès et améliore la stabilité générale de nos outils numériques.

L’implémentation de ces solutions techniques s’inscrit dans une démarche d’amélioration continue de nos processus industriels. En sécurisant nos accès aux outils de gestion, nous garantissons la fiabilité de nos plans directeurs de production et maintenons notre capacité d’adaptation face aux défis opérationnels quotidiens.