Dans nos environnements industriels modernes, nous manipulons quotidiennement des systèmes d’information complexes. La sécurisation de nos données devient cruciale, particulièrement quand nous gérons des informations sensibles dans nos ERP ou nos systèmes de GPAO. Cette préoccupation nous amène naturellement à nous interroger sur les différents espaces numériques qui composent Internet. Nous observons alors un écosystème bien plus vaste que celui que nous utilisons habituellement, composé de plusieurs couches distinctes aux fonctionnalités spécifiques.

Les termes darknet, dark web, clear web et deep web sont fréquemment confondus dans les discussions sur la cybersécurité. Cette confusion peut s’avérer problématique quand nous évaluons les risques liés à nos infrastructures informatiques. Comprendre ces distinctions nous permet d’adopter une approche plus rigoureuse de la sécurité informatique, similaire à celle que nous appliquons dans nos processus industriels.

Les réseaux overlay : comprendre l’architecture des darknets

Nous devons d’abord clarifier que le terme « darknets » s’écrit au pluriel, car il désigne plusieurs réseaux distincts superposés à l’infrastructure Internet classique. Ces réseaux overlay fonctionnent comme des couches supplémentaires, à l’image des modules que nous intégrons dans nos systèmes ERP pour répondre à des besoins spécifiques.

Les darknets les plus répandus incluent Tor, I2P et Freenet. Chacun implémente des mécanismes d’anonymisation différents, comparable aux diverses méthodes de chiffrement que nous utilisons pour sécuriser nos échanges de données industrielles. Tor utilise le routage en oignon, où chaque paquet traverse plusieurs nœuds en étant chiffré successivement. Cette approche rappelle les protocoles de sécurité multicouches que nous mettons en place dans nos architectures informatiques.

| Réseau | Méthode d’anonymisation | Utilisation principale |

|---|---|---|

| Tor | Routage en oignon | Navigation anonyme et services cachés |

| I2P | Routage par tunnel | Communications peer-to-peer |

| Freenet | Stockage distribué | Publication anonyme de contenu |

L’architecture de Tor illustre parfaitement cette logique multicouche. Quand nous accédons à un site via ce réseau, notre requête passe par trois types de nœuds : le nœud d’entrée qui connaît notre adresse IP réelle, le nœud intermédiaire qui ne connaît que l’adresse du nœud précédent, et le nœud de sortie qui communique avec le serveur de destination. Cette segmentation des informations garantit qu’aucun point du réseau ne possède une vue complète de la communication.

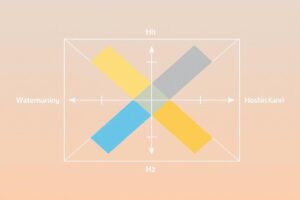

Clear web versus deep web : la partie visible et invisible d’Internet

Le clear web, également appelé web surfacique, représente la portion d’Internet que nous utilisons quotidiennement dans nos activités professionnelles. Il s’agit des sites web directement accessibles via nos navigateurs standards et indexés par les moteurs de recherche comme Google ou Bing. Ces plateformes constituent l’épine dorsale de nos communications d’entreprise et de notre veille technologique.

En revanche, le deep web désigne l’ensemble des contenus non indexés par les moteurs de recherche. Cette partie représente paradoxalement la majorité du contenu web. Nous y accédons régulièrement sans nous en rendre compte, notamment quand nous consultons nos interfaces ERP sécurisées ou nos systèmes de gestion documentaire interne.

Voici les principales catégories de contenu du deep web que nous rencontrons :

- Bases de données privées : nos systèmes de GPAO et de suivi de production

- Intranets d’entreprise : nos portails collaboratifs internes

- Contenus protégés par mot de passe : nos espaces clients et fournisseurs

- Archives numériques : nos historiques de données industrielles

- Systèmes de messagerie : nos coffres-forts numériques pour bulletins de paie

Cette distinction revêt une importance particulière dans nos environnements industriels. Les données sensibles de production, les plans techniques ou les informations commerciales stratégiques relèvent naturellement du deep web. Nous devons donc adapter nos stratégies de sécurité en conséquence, en appliquant des protocoles d’authentification robustes et des mécanismes de chiffrement appropriés.

Dark web : les services cachés et leurs implications

Le dark web constitue un sous-ensemble spécifique des darknets, accessible uniquement via des logiciels spécialisés comme le navigateur Tor. Il héberge les services cachés, identifiables par leurs adresses en « .onion », qui permettent aux propriétaires de sites de masquer leur localisation géographique et leur identité.

Contrairement aux idées reçues, le dark web ne se limite pas aux activités illicites. Nous y trouvons également des ressources légitimes : journalisme d’investigation dans des régimes autoritaires, communications sécurisées pour les entreprises sensibles, ou encore plateformes de whistleblowing. Cette diversité d’usage rappelle la nécessité d’adopter une approche nuancée de ces technologies.

Dans nos contextes industriels, la compréhension du dark web nous aide à mieux appréhender les risques de fuite de données. Les informations volées peuvent effectivement transiter par ces canaux, mais nous devons garder à l’esprit que les cybercriminels utilisent également des plateformes mainstream comme Discord ou Telegram. Les caractéristiques du cloud selon le NIST nous rappellent d’ailleurs l’importance de sécuriser nos infrastructures dématérialisées.

L’anonymisation offerte par ces réseaux présente des avantages légitimes dans certains contextes. Elle permet de se prémunir contre la collecte massive de données personnelles et professionnelles, enjeu crucial à l’ère du RGPD. Pour nos entreprises industrielles, cette protection peut s’avérer stratégique quand nous devons échanger des informations sensibles avec nos partenaires internationaux.

Implications pratiques pour la sécurité industrielle

Notre expertise en systèmes d’information industriels nous enseigne l’importance d’une approche pragmatique de la sécurité. Les darknets représentent un élément de plus dans l’écosystème complexe des menaces et des opportunités numériques. Nous devons les considérer comme des outils technologiques neutres, dont l’usage détermine la légitimité.

L’évolution des pratiques cybercriminelles montre que ces réseaux ne constituent qu’une partie de l’arsenal disponible. Les attaquants privilégient souvent la facilité d’usage aux garanties d’anonymat, expliquant pourquoi de nombreuses activités malveillantes s’orchestrent sur des plateformes grand public. Cette réalité nous incite à maintenir une vigilance constante sur l’ensemble de notre surface d’attaque.

Dans nos démarches de modernisation des outils de production, nous devons intégrer ces considérations de sécurité dès la conception. L’implémentation de solutions cloud sécurisées, le chiffrement des communications internes, et la formation de nos équipes constituent des piliers fondamentaux de notre stratégie défensive. La compréhension des différents espaces numériques nous permet d’ajuster nos mesures de protection selon les niveaux de risque identifiés.